Bah oui.. voila, j'ai craqué, je re-blogue...

Et avec un bon prétexte, en plus: le SSTIC édition 2010, qui me vaut tous les ans 3-4 nycthémères assez éprouvants pour ma vieille carcasse.......

Comme d'habitude, pour l'analyse pertinente des conférence, ca se passe chez Sid....

Day 0 ?

Effectivement, vous avez bonne mémoire, on vous la fait toujours pas depuis le temps: d'habitude, en live blogging sur une conf, je fais une spéciale "day 0", l'arrivée la veille au soir....

La, en l'occurence, rien de spécial à signaler, si ce n'est qu'on a manifestement bien fait d'aller au désormais traditionnel wok de Rennes dès le premier soir.....

Et non, contrairement à d'autres, on a pas fini rue de la soif dès le Day 0.... me fais vieux, moi......

SSTIC 2010, une année de changements.....

Ca y est, arrivés ce matin pour l'enregistrement, on constate de suite les changements....

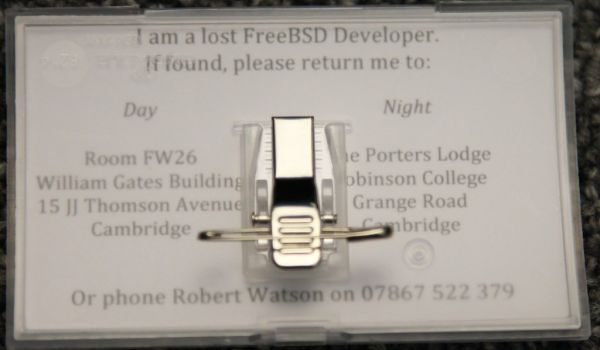

D'abord, le badge à imprimer soi même, ce qui améliore quand même la vitesse d'enregistrement, faut bien le reconnaitre, même s'il y a des barbus pas commodes qui vérifient les identités:

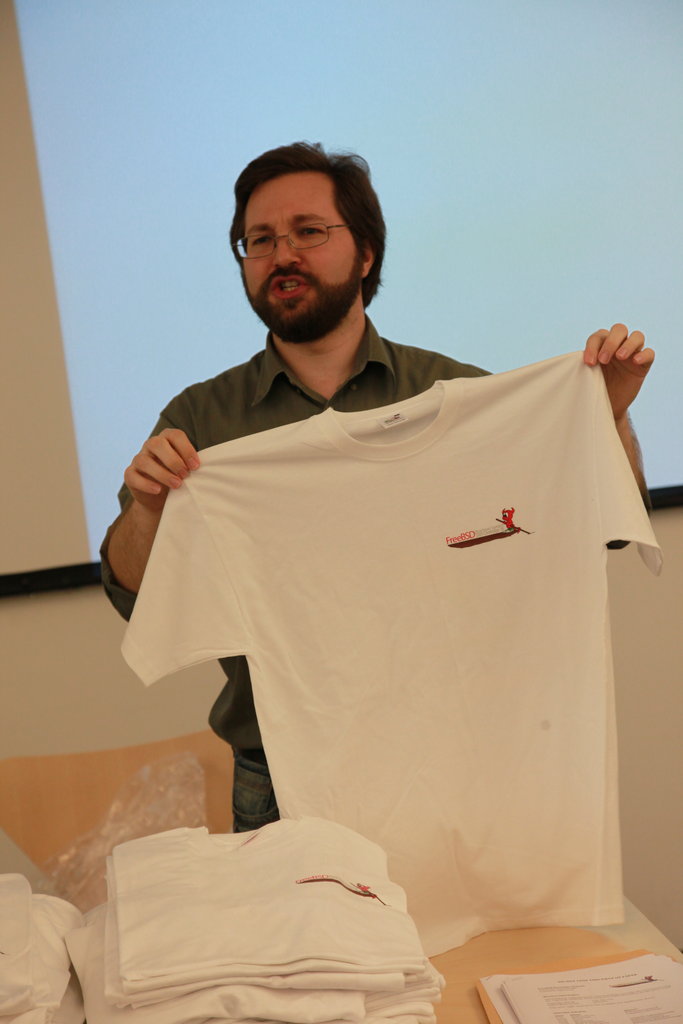

Par contre, bonne nouvelle, Fred est toujours aussi sexy que l'année dernière (et ma photo ne lui rend pas correctement hommage, faudra que je fasse mieux d'ici vendredi après midi....):

Autre évolution significative, cette année, c'est carrément spectacle son et lumières pour la première conf:

Ca en jette grave !!!!

Ah, et la proportion hommes/femmes dans le public en a pris un sacré coup aussi, puisque, sur les quelques 400 personnes dans la salle, j'ai dénombré au moins ...... ouhla, une bonne douzaine de femmes, si ca c'est pas de la parité !!!!!

Systèmes d'information : les enjeux et les défis pour le renseignement d'origine technique

Ok, on va tous murrir..... le directeur technique de la DGSE est en train de nous expliquer ce qu'ils font, et comment.... je commence du coup à chercher les snipers, mines et bombes chimiques qui doivent nous attendre à la sortie......

Ouf, on vient d'apprendre qu'il y a un sursis: il est aussi la pour recruter, y'a peut être une chance de s'en sortir vivant.....

Par contre, on ne sait toujours pas combien de bits mettre à sa clé RSA pour être encore tranquille (note pour ma blonde préférée et pour ma soeur: non, ca n'est pas ce que vous croyez.......).

Mais c'est clair, les matheux de la DGSE y travaillent, comme le prouve ce document top secret récupéré au péril de ma vie:

Tatouage de données d’imagerie médicale – Applications et Méthodes

Ouf, j'ai récupéré une prise éléctrique et un vrai clavier, on va pouvoir commencer à blogguer sérieusement...... nan, je déconne, mais je vais au moins compléter le début du billet, c'est les lecteurs de flux RSS qui vont encore morfler......

Donc, Nous sommes toujours vivants, et après une rapide pause, c'est reparti avec une conf qui va parler de tatouages.... ca tombe bien, ca fait longtemps que je me pose la question de me faire un tatouage dans le dos..... Mais la, j'avoue, une plaque d'immatriculation de voiture ou un scan de cerveau, c'est .... euh.... assez différent de ce à quoi j'avais pensé.....

Assez différent de ce qu'on voit habituellement au SSTIC (eh oui, année de changements, on vous a dit, suivez, un peu !!!!)... mais intéressant en culture générale....

Visualisation et Analyse de Risque Dynamique pour la Cyber-Défense

Voila un titre qui en jette....... et qui cache une réalité terrible du monde moderne: les différents industriels d'un domaine ne se mettent curieusement jamais d'accord sur des formats standards qui permettraient à un utilisateur de mélanger plein d'outils différents et de corréler l'ensemble pour avoir une vision unique et cohérente....

Mis à part quelques tournures de phrases qui me laissent penser qu'il considère les "pare-feu" comme de simples bons vieux filtres (stateful, quand même ?) de niveau 3/4, c'est intéressant de voir le point de vue d'un gros centre de sécurité, et les outils qu'ils ont choisi ou développé en interne pour pouvoir suivre de gros réseaux.

Par contre, on ne le répètera jamais assez: ne tentez jamais l'effet démo pendant une conf....

Ah, et première question de l'année sur la diffusion d'un truc sous licence libre :-)

Par contre, la question sur la publication du format de données est intéressante.....

CASTAFIOR : Détection automatique de tunnels illégitimes par analyse statistique

Ah, après l'invocation de l'effet démo, la présentation à 2..... le maitre et l'apprenti, c'est un schéma logique, cependant, voyons ce que ca va donner......

Bon..... ils nous font un peu de pub indirecte dans les premiers slides, je ne peux donc décemment pas dire de mal sur leur présentation.....

En plus, l'idée est vraiment intéressante, même si j'ai quand même un doute sur le fait que ca tourne dans un espace mémoire-temps raisonnable (comprendre "qui tient sur un hardware d'IPS d'entrée de gamme, avec tout le reste qui tourne déjà..."). A suivre, et manifestement des gens à recontacter, de toutes facons !!!!

Pause déjeuner....

Miam.... comme tous les ans, c'est au RU que nous profitons d'un succulent repas, et d'une rapide pause bien méritée:

Et zou, on reprendr pour une demi journée de conférences.....

Réflexions pour un plan d'action contre les botnets

Ca, c'est pas un sujet pour les moulasses.... je me comprends.....

Ca commence par une succinte présentation du fonctionnement de la gendarmerie nationale sur la "cybercriminalité", enchainée sur la présentation de quelques exemples de botnets. Première précision intéressante: le mode de propagation/fonctionnement des botnets se complexifie ces dernières années, ce qui les rend plus difficiles à tracer, donc à bloquer....

Parmi les premières solutions proposées, sensibiliser les utilisateurs, faire de meilleurs protocoles et de meilleures implémentations........ j'aimerais bien, moi aussi, c'est beau de réver, parfois.....

Solution suivante: le législatif..... mouais..... pour les botnets hébergés en Russie, ca va pas être trivial à faire..... au mieux, la législation donnera le pouvoir de faire fermer des serveurs / machines francaises qui font partie du botnet.....

Ca me laisse une mauvaise impression genre "faut faire un LCEN 2 pour résoudre le problème", mais je dois être un peu parano..... Enfin, je dois être un peu parano en imaginant les dérives et abus d'une loi dans le genre, sous prétexte (légitime) de vouloir ajouter un arsenal juridique qui reste effectivement manquant, de toutes façons.......

virtdbg: un débogueur noyau utilisant la virtualisation matérielle

Voila une conf qui va intéresser des architectes et des codeurs poilus, à priori.....

Et probablement enfin une vraie conf, avec des slides de dumps ASM, tout ca.....

Zut, ca parle d'un débogueur sous Windows7.... moi qui pensais pouvoir m'en servir pour faire un peu de nettoyage dans les locks du stack IPsec de FreeBSD..... tant pis, je vais devoir continuer de buller sur facebook le WE prochain, du coup......

Malgré le choix malheureux (à mon avis) de l'OS pour leur travail (apparemment, leur truc reste compatible avec GDB, même si on a pas trop d'exemple concret, et mêmesi leur OS cible pour le débug reste Windows, au moins dans les slides), ca reste manifestement un projet intéressant, et une présentation d'homme, poilue, avec des addresses mémoires hexa et des schémas d'architecture matérielle et de machines à état dans les slides :-)

Et ca finit en apothéose, avec une démo pleine de morceaux de désassemblage de process.... la classe..... et un effet démo rattrapé avec un peu de bluff et du style ! :-D

Analyse de programme par traçage

Juste avec le titre, ca me fait penser à des confs similaires les années précédentes..... c'est comme ca, tous les ans y'a des sujets qui reviennent, avec des petits gars qui font encore mieux que les petits gars de l'année dernière qui faisaient encore mieux que les petits gars de l'année d'avant......

Ca se confirme, avec des graphes d'appel de code et du dump assembleur extraits à partir de binaires...... C'est surement super super intéressant.... et pour une fois, un peu d'originalité: c'est la première fois que je vois des reminders personnels ("penser à faire une démo") dans les slides :-)

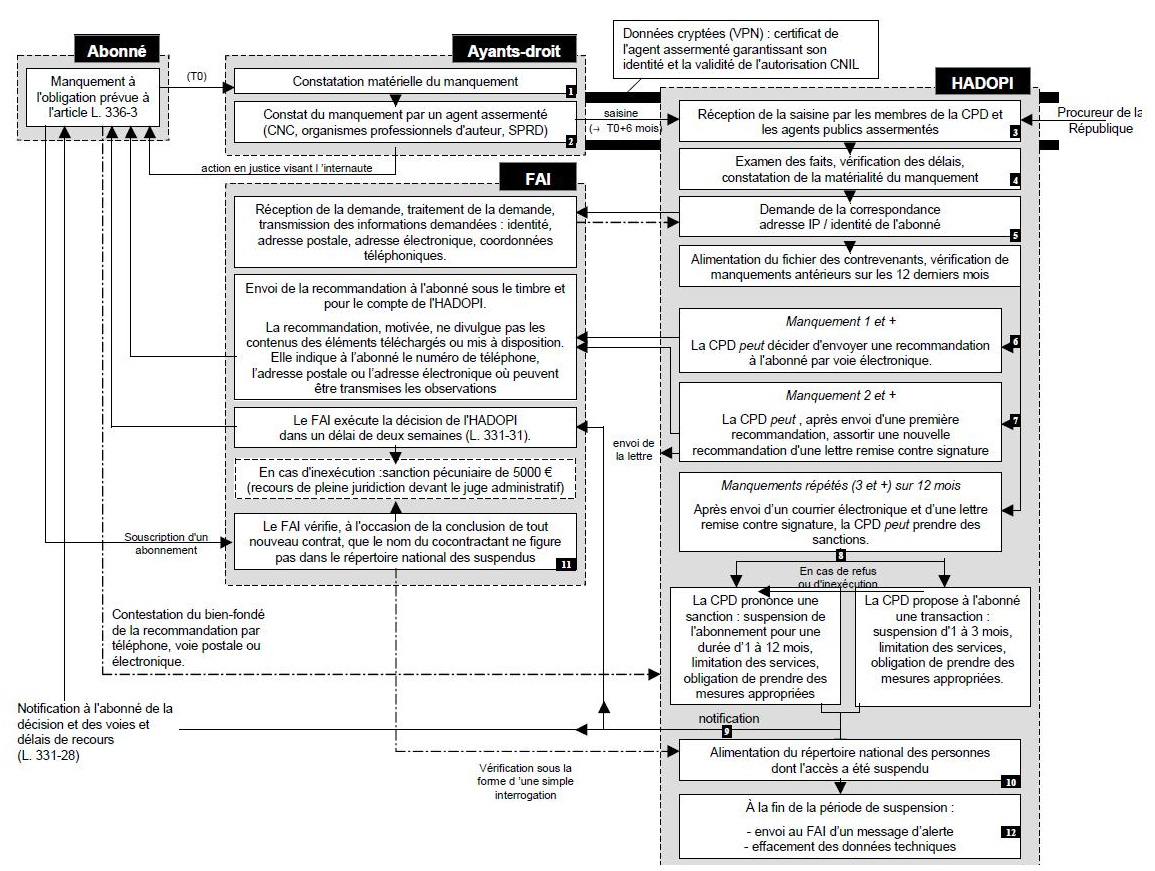

Intéressez vous au droit... avant que le droit ne s'intéresse à vous

Aaahhhhh.... la conf juridique annuelle de Marie...... ah, non, tant pis, c'est un mec en costard-cravatte qui fait la conf juridique cette année..... bon, on va suivre quand même. Après tout, comme il le rappelle dès le début: "nul n'est censé ignorer la loi"..... (mal?)heureusement, la loi dit qu'on est censé la connaitre, pas qu'on est tous censés la comprendre......

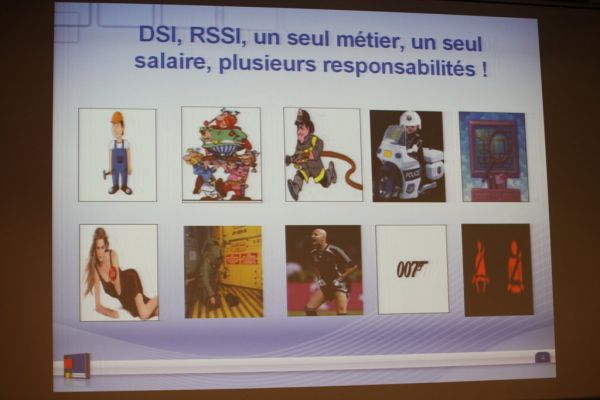

Bon, on aura survécu à la conférence de la DGSE ce matin pour se retrouver complices de contrefaçon cette après midi, devant témoins de moralité (gendarmes, OTAN, gens qui bossent pour des agences à 3 ou 4 lettres, etc....).... mais ca vaut le coup, c'est pour une présentation du métier de DSI/RSSI en 2009:

(tiens, je viens moi aussi de faire de la contrefaçon sur mon blog, moi, du coup, non ?)

(tiens, je viens moi aussi de faire de la contrefaçon sur mon blog, moi, du coup, non ?)

Ca ne se résume pas, vous êtes tout simplement en train de louper un pur moment de présentation, carrément ludique et pleine d'humour, mais qui met simplement en avant plein de problèmes réels sur la réalité du monde de l'information et sur toutes les dérives possibles (et un peu quand même sur leurs conséquences légales, quand même :-) ). Z'aviez qu'à être la......

Mais vous pouvez quand même vous faire pardonner un peu: arrétez d'avoir la tête dans les nuages, et oubliez complètement le cloud computing, par exemple......