SSTIC 2011, Day1

Par Vanhu le jeudi, juin 9 2011, 09:15 - En direct de la ou je suis - Lien permanent

Thoughts on Client System Security

Ca commence fort.... enfin, ca commence en anglais, déjà..... vérification rapide, on est bien à Rennes, le taux de barbus n'est pas assez élevé pour trahir une brèche dans le continuum spatio-temporel qui m'aurait embarqué direct à l'EuroBSDCon de cette année, donc ca doit être normal....

Postulat de départ: si votre station de travail est compromise, c'est grave, puisqu'elle est l'interface parfaite non seulement pour espionner tout ce que vous faites, mais aussi pour éventuellement se faire passer pour vous (quoique certains ont mis au point des algorithmes très complexes à bases de fautes d'orthographe pour rendre la contrefaçon facile à détecter......).

Joanna (oui, ca fait style de présenter les orateurs par leur prénom, même quand on ne les connaissait pas encore hier soir) nous présente donc différents modèles d'isolation des applications, pour ..... bah pour limiter la casse dans le cas ou une application serait compromise (oui, ca arrive encore de nos jours d'avoir des bugs et des vulnérabilités dans les programmes, c'est dingue, non ?).

Mais bon, tout ca, c'est du passé, maintenant, non ? Je veux dire: à part quelques dinosaures néphophobes, tout le monde est passé au 100% cloud, et il suffit juste de lancer plusieurs firefox différents pour chaque application ! Ou alors on m'aurait menti ?

Finalement, l'idée est plus de présenter différents modèles d'isolation, pour ..... montrer que c'est probablement impossible ..... en tout cas pas dans un environnement "moderne", ou on (vous savez bien ..... eux ..... les ...... utilisateurs.....) veut pouvoir faire du copier/coller d'une appli à une autre, pouvoir cliquer partout pour lancer des trucs qui font des machins en interaction avec les choses, etc.......

Joanna nous présente aussi Qubes, un truc qui utilise Xen pour isoler les machins.......

BitLocker

Note pour ma soeur: non, je n'ai pas profité de la pause pour me barrer et rejoindre un salon de l'érotisme, on est toujours en train de parler d'informatique.

On parle donc de BitLocker, un truc qui chiffre toutes les données sur les disques, sous Windows.....

Grand suspense pendant les slides d'explication du fonctionnement du machin: est-ce qu'il est la juste pour nous l'expliquer, pour nous dire que c'est bien, ou juste pour montrer comment on casse ce chiffrement via un salt faible, un hook quelconque ou quelques autres bouts de code ASM ???

Bah ca attaque..... et c'est des attaques très évoluées à base entre autres de scripts VBS et de scénario "evil maid", très en vogue ces temps ci...... enfin, ca attaquouille, quoi, le truc semble quand même assez résistant tant qu'on a pas le password admin.....

Et au moins, une démo sans risque d'effet démo, avec du coup des effets visuels pour bien nous montrer ou qu'on doit regarder parceque c'est la que c'est important....

Silverlight ou comment surfer à travers .NET

Rien qu'au sujet, je sens que je vais être hyper concentré.....

C'est ca aussi les conférences de ce genre: on peut faire une conférence qui intéresse mille personnes, mais pas forcément mille conférences qui intéressent une personne......

Bref, 100% des conférences n'intéresseront pas 100% du public.....

Donc voila, .NET et Silverlight c'est tout moisi et on fait plein de trucs vilains avec ca ...... voila voila......

Tout ca pendant que de dangereux hackers tentent de pirater mon portable en faisant croire qu'ils sont au téléphone non stop depuis ce matin et qu'ils ont besoin de recharger sur ma prise USB..... même pas crédible:

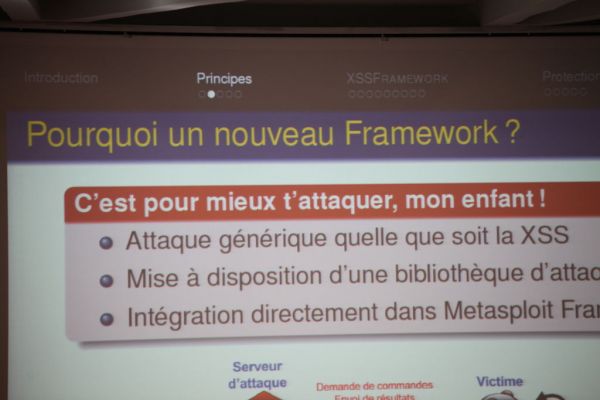

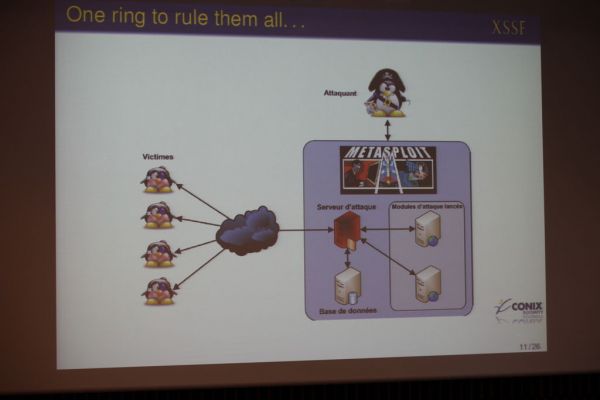

XSSF: Démontrer le danger des XSS

Au départ, le sujet m'emballe pas beaucoup plus que le précédent....... mais un gars qui présente "un framework pour rendre les attaques XSS beaucoup plus faciles" ne doit pas être fondamentalement mauvais:

Et en prime, les slides sont sympas:

Petit rappel cependant aux futurs orateurs: l'effet démo existe, on en a encore la preuve ce matin :-)

Pause déjeuner

Sponsorisée par le RU, comme tous les ans.... honnetement, je m'attendais à pire......

En plus, cette année, c'est bien foutu, y'a des Boys pour porter les sacs lourds:

Rainbow tables probabilistes

Ca fait 2 minutes que je cherche un jeu de mots pourri genre "je vais probablement pas suivre", mais même pour ca je suis pas super inspiré, en fait..... surement l'effet digestion.

Et puis bon, vu la page d'intro des slides, on va jouer à sortir d'un labyrinthe, ca peut être sympa...

Bon, en résumé, Markov a vraiment bossé sur plein de trucs qui servent, et salez...... vos hashes de mots de passe, je veux dire.....

Ah, et arretez d'utiliser "passw0rd", "toto42" ou "Soleil" comme mot de passe, ca sera déjà pas mal.....

Memory eye

Ah, voila, on est apparemment partis sur une des traditionnelles confs de reverse engineering (euh, excusez moi, rétro-ingénierie en bon français dans le texte), ou ca parle de heap, de stack, de chunks, de threads, tout ca....

Et on devrait en toute logique avoir quelques slides d'ASM, c'est toujours sympa à lire l'après midi....

Ah bah non, finalement, on a droit à une démo haute technologie, qui tourne avec une carte graphique dernier cri, de Dwarf Fortress......

Ouf, ca finit quand même par un truc ou on voit des eax, eip, une liste de chunks, tout ca...... bah tout ca pour avoir un nain qui a le poil brillant sans se fouler......

Ok...... ca reste la première démo de lancer de nain en hexa, ca a le mérite de l'originalité !

Attaque d'implémentations cryptographiques par canaux cachés

"Canaux cachés", ici, c'est carrément ce qu'on peut lire via un oscilloscope, rien que ca.....

Donc, après une petite étude à l'oscilloscope d'un circuit éléctonique en train de chiffrer un truc, et explication d'un truc mathématique ou j'ai rien compris ..... bah .... j'ai rien compris, justement ..... et vu le bruit de fond dans l'amphi, je dois pas être le seul !

C'est dommage, si on avait réussi à comprendre ce que dit ... on va l'appeler "l'orateur" quand même..... bah ca aurait peut être été intéressant.......

Sécurité du système Android

Aaaaaahhhhhhh, la, on va avoir droit à une conf intéressante, c'est du garanti, puisqu'elle est faite par le désormais célébrissimmmmme (au moins au SSTIC) Nicolas Ruff.

Nicolas commence par une (très rapide) présentation de l'android, avant d'enchainer sur son opinion du langage le plus utilisé sur android: Java (indice, ca parle de poubelle, à un moment.....).

Quelques minutes plus tard, on retient que les applis android sont pas forcément mieux que celles facebook, et que le modèle de sécurité est ...... disons flexible.....

Sans parler des shells root et autres joyeusetés en clair proposées en standard sur les firmwares de certains constructeurs ou fournisseurs......

Avec un peu de chance, mon (très vieux) nokia 3110 traine encore dans un carton à la cave...........

Second soir, entre réconfort et....... euh ........

Ca perturbe un peu la tradition, mais on a quand même pu aller manger ce soir au Wok de Rennes, comme ca je ne suis pas trop perturbé quand même dans mes petites habitudes...... Ca, c'était le coté "réconfort".......

Ensuite, comme la tradition le veut également, nous sommes allés dans la "rue de la soif", ou nous avons fait un superbe échec critique en choix de bar, surtout comparé à hier.....

Au programme, donc, dégustation de Super Bock, de Malouine ou de Breizh cola....... comme on dit avec style, "on boit pas ca n'importe ou"..... et c'est pas plus mal comme ca......

Commentaires

Beau gosse le Boy qui porte les sacs... O=) Need son num...