SSTIC 2011, Day3

Par Vanhu le vendredi, juin 10 2011, 12:38 - En direct de la ou je suis - Lien permanent

9h30..... lendemain du social event, taux de remplissage de l'amphi estimé à 2/3 alors que la conf vient de commencer.... plutot pas mal, comme score..... surtout quand on voit le remplissage quelques minutes avant le début de la conf:

Et ca repart de suite, donc, je sens que la journée va être longue......

RRABBIDS, un système de détection d'intrusion pour les applications Ruby on Rails

Je sais pas si c'est l'heure ou le sujet (ou surement un mélange des deux), mais je n'ai écouté que d'une oreille très très distraite...... mais ca a l'air d'être un truc intéressant pour quelqu'un qui serait intéressé par des "trucs en Ruby on Rails".......

Usages offensifs de XSLT

On enchaine sur des slides à vomir...... littéralement: entre la couleur de fond et les animations de transition entre les slides, j'en ai les crustacés du social event et la bière-saucisson d'après qui me signalent que je n'ai pas encore fini de les digérer.....

Le contenu est intéressant, par contre, alors que ca parle de "XML", terme auquel je suis normalement plus ou moins allergique...... et même si ca reste compliqué d'écouter en faisant bien attention de ne surtout pas regarder les slides, surtout pendant les transitions !

Pause

Et pendant ce temps, certains téléphonent encore......

Faille de sécurité ou défaut de sécurité

A peine le temps de se mettre un peu de caféine dans le sang, et ca repart..... pour LA conf juridique de cette année, apparemment, puisqu'elle est faite par un avocat. En l'occurence, le même avocat qui avait fait la pres juridique de l'année dernière, voyons si celle de cette année est aussi passionnante (non, c'est vraiment du premier degré !!!).

Petit rappel sur les obligations légales de protection des données, des risques encourus..... du manque flagrant d'application de ces lois pour l'instant, mais ne désespérez pas: il y aura bien une plainte au pénal qui tombera un jour !

Premier point important: la loi parle manifestement d'une obligation de moyens, et pas de résultat.....

On voit ensuite, sur l'exemple de Sony, les conséquences d'une intrusion.... juridiques, financières, sur l'image de marque, etc......

Normitologie

Non, ca n'est pas une nouvelle maladie contagieuse..... je crois.....

Ca veut dire qu'on doit désormais avoir lu les normes (ISO, ANSSI, circulaires, etc.....), et qu'on ne peut plus se défendre derrière un "j'savais pas".

Certificologie

Pareil, c'est contagieux mais pas viral, il faut de plus en plus se faire certifier..... reste à voir le contenu de la certification, à quoi elle correspond, et si le prestataire éventuel certifié n'a pas pipeauté pour avoir sa certification !

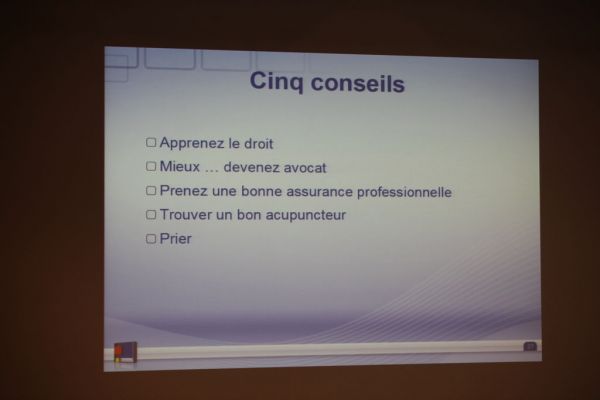

Retenez au moins le conseil final:

Encore une année ou, rien que pour la conf juridique, ca valait le détour sur Rennes !!!!

Typologie des attaques contre nos libertés online

Ah, une conf faite par un des principaux militants de la quadrature du net..... j'aurais pu m'en douter en lisant le sujet, en fait.... ou en lisant le nom de l'intervenant, tiens......

Jeremie nous présente donc Internet comme un "bien commun", à l'ensemble des utilisateurs, qui ont donc une charge commune de gestion de ce bien.

J'accroche pas trop..... honnêtement, c'est essentiellement du au fait que je connais déjà le discours et les actions de la quadrature, via FDN surtout.

Mais c'est une bonne chose d'avoir cette conf ici, présentée assez originalement avec des termes d'attaque informatique.

Et les questions posées à la fin de la présentation (surtout en haut à droite de l'amphi, ça doit être une conspiration contre le porte micro pourtant sportif.....) confirment l'intéret global.

Système de stockage en ligne de photos avec confidentialité des données personnelles

Techniquement parlant, c'est un système bien foutu: quand on stocke des images sur le cloud, ca permet un bon compromis entre confidentialité des images (mais aussi vidéos et audios) et possibilité pour l'hébergeur d'économiser de l'espace disque en détectant les images identiques ou similaires (sans pouvoir les voir, donc).

En pratique, je reste pas du tout convaincu de l'intéret du truc: soit j'ai mes photos, qui vont avoir au mieux quelques copies (en supposant que mes amis et moi on veuille tous stocker nos images dans les nuages, chez le même hébergeur), soit j'ai des images publiques, et j'ai plus vite fait de garder des liens vers les images, ou simplement de les garder sur mon disque local, si je les perds, je les retéléchargerai sur le net.

Enfin, après cogitation commune, on a trouvé un cas ou plein de gens auraient les mêmes photos mais voudraient qu'on ne sache pas qu'ils les ont: une gigantesque collection de pr0n...... et encore, ces photos la, je suppose qu'on les veut ..... comment dire ..... à portée de main......

Pause déjeuner

Courage, dernier déjeuner au RU !!!!!

Un framework de fuzzing pour cartes à puces: application aux protocoles EMV

Je suis pas super passionné par les trucs sur les cartes à puces, et le fuzzing commence à être assez connu pour ne pas être nouveau.... mais la, justement, l'application aux cartes à puces présente des contraintes particulières, et la façon dont ils ont résolu ca est intéressante.

A réserver cependant à un public qui aime vraiment le sujet......

Sécurité ?

C'est notoirement connu, je suis un grand fan d'Hervé (waaaw, la classe, il a carrément sa page Wikipedia, je suis jaloux !!!).

Et justement, on a droit à une conférence d'Hervé et d'un de ses collaborateurs:

Ah non, Hervé fait sa conférence seul, finalement, il avait juste un boy, lui aussi, pour brancher son portable:

C'est décidément vraiment bien organisé, le SSTIC, cette année !!!!

Malheureusement, la route vers le retour est longue, je n'ai donc eu le temps que de voir son premier slide, probablement le plus important:

This is the end.....

Bah oui, ca finit bien à un moment...... et, pour le retour, sans soucis techniques qui auraient pu assombrir une édition du SSTIC très sympa, comme tous les ans, finalement !